¿Incapaz de desconectar?

18/03/2016

Todos los ordenadores fallan alguna vez, lo importante es prepararse para ese momento

22/03/2016Sería bonito que los fabricantes en Android se tomasen en serio la seguridad de sus dispositivos, pero lo cierto es que cubrir los agujeros de seguridad que se detectan no suele estar en la agenda de muchos de ellos. Tan sólo Google, y alguno que otro más, pone cierto esfuerzo en que el sistema sea lo más robusto posible.

Una de las últimas amenazas que sufrió Android tuvo nombre propio, Stagefright. Se trató de una vulnerabilidad detectada el pasado año y que podía hacer que alguien experimentado tomase el control de tu terminal a distancia a través de un simple MMS. Google fue el primero en detectarlo y no tardó en publicar un parche de seguridad que, lógicamente, aterrizó en los Nexus. Ahora Stagefright ha evolucionado y se ha convertido en Metaphor, y es aún más agresivo.

El parche contra Stagefright no fue masivo

El agujero se cerró en muchos dispositivos, pero desde luego el porcentaje de terminales protegidos distó en mucho del 100%. Ahora se ha detectado un nuevo exploit basado en Stagefright, su nombre es Metaphor y ha aterrizado con más fuerza que su antepasado. La vulnerabilidad puede llegarnos a través de un MP4 alojado en una web y el efecto es el mismo que el provocado por Stagefright.

El sistema por el que dicho MP4 puede ser utilizado para hacerse con el control de nuestro sistema es bastante ingenioso. Un vídeo, modificado y vestido para la ocasión, hace que el servidor multimedia de Android se bloquee, intercambiando entonces datos de hardware con la web. Tras eso llegará otro vídeo y luego un tercero, que completará la infección.

Infección en 20 segundos

Puede que observando el proceso nos parezca que se trata de algo demasiado complicado para que llegue a afectarnos, pero en la realidad el ataque no dura más de 20 segundos y nuestro sistema, si no está protegido, puede ser víctima de él. La solución, como de costumbre, es aplicar un parche al sistema o contar con Android 6.0 Marshmallow, la versión de Android que ya llegó protegida.

El problema es que este parche no se aplicó en su momento a todos los Android y que la cuota de Marshmallow dista de ser la idónea para no considerar a Metaphor un problema en ciernes. La lista de dispositivos vulnerables incluye a modelos tan populares como el HTC One, el LG G3 o el Galaxy S5.

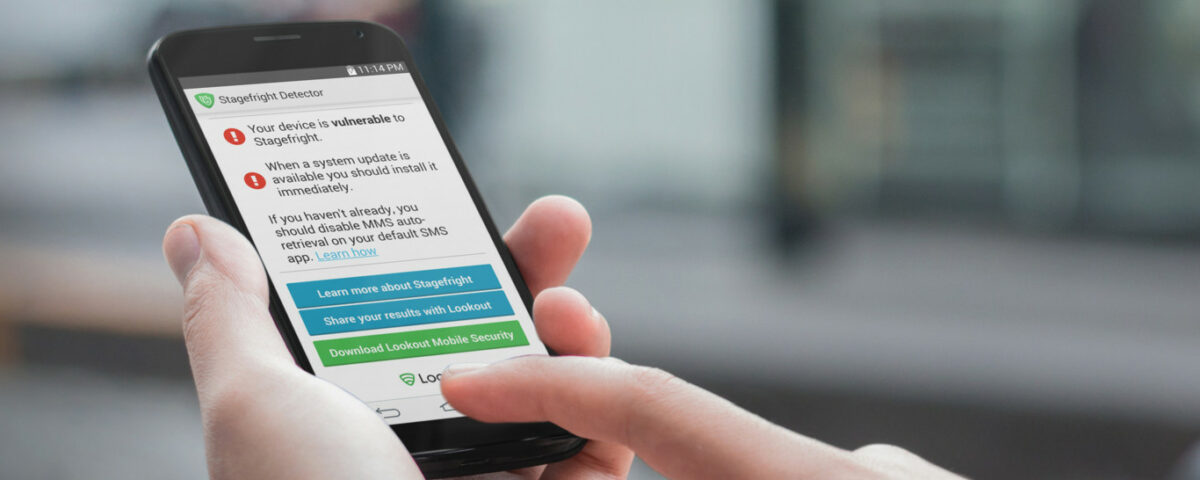

Para la ocasión, en su momento se desarrolló una aplicación para detectar si nuestro sistema era vulnerable al exploit Stagefright, y ahora sería también válido para saber nuestro grado de exposición a Metaphor. Su nombre es Stagefright Detector y está disponible en Google Play. Si la aplicación nos dice que somos vulnerables, más vale estar atentos a qué webs visitamos, por si las moscas.

Vía | Xataka Móvil